З давніх часів люди покладаються на криптографію, мистецтво писати та розв’язувати закодовані повідомлення, щоб зберегти свої секрети в безпеці. У V столітті зашифровані повідомлення були виписані на шкірі чи папері та доставлені людським посланцем. Сьогодні шифри допомагають захищати наші цифрові дані під час переходу через Інтернет. Завтра поле може зробити ще один стрибок; з квантовими комп’ютерами на горизонті криптографи використовують силу фізики для створення найбезпечніших шифрів на сьогоднішній день.

Історичні методи зберігання таємниці

Слово "криптографія" походить від грецьких слів "крипто", що означає прихований, і "графеїн", щоб написати. Замість того, щоб фізично приховувати повідомлення від ворожих очей, криптографія дозволяє двом сторонам спілкуватися просто перед очима, але мовою, яку їх противник не може прочитати.

Для шифрування повідомлення відправник повинен маніпулювати вмістом, використовуючи якийсь систематичний метод, відомий як алгоритм. Оригінальне повідомлення під назвою непростий текст може бути зашифровано, так що його лінійки вирівнюються у нерозбірливому порядку або кожен лист може бути замінений іншим. Отриманий гібрид відомий як шифротекст, згідно з інформацією Crash Course Computer Science.

За грецьких часів спартанські військові зашифровували повідомлення за допомогою пристрою під назвою сцитале, яке складалося з тонкої смужки шкіри, накрученої навколо дерев'яного штату, повідомляє Центр криптологічної історії. Розмотавшись, смужка, здавалося, носить рядок випадкових символів, але якщо намотана навколо палички певного розміру, літери вирівнюються у слова. Ця техніка перетасування літер відома як шифр переміщення.

Камасутра згадує альтернативний алгоритм, відомий як заміна, рекомендуючи жінкам вивчити метод, щоб зберігати записи своїх зв’язків прихованими, повідомляє The Atlantic. Для використання підстановки відправник замінює кожну букву в повідомленні на іншу; наприклад, "A" може стати "Z" тощо. Щоб розшифрувати таке повідомлення, відправник та одержувач повинні домовитись про те, якими листами будуть обмінятися, як і спартанським солдатам, необхідним для володіння коси однакового розміру.

Перші криптоаналітики

Спеціальні знання, необхідні для перетворення шифротексту в відкритий текст, відомий як ключ, повинні зберігатися в секреті, щоб забезпечити безпеку повідомлення. Щоб зламати шифр без його ключа, потрібні великі знання та вміння.

Шифр заміщення пройшов через перше тисячоліття нашої ери - до того часу, поки арабський математик аль-Кінді не зрозумів своєї слабкості, стверджує Саймон Сінгх, автор книги "Книга кодів" (Random House, 2011). Зазначаючи, що певні букви вживаються частіше, ніж інші, аль-Кінді міг змінити підстановки, проаналізувавши, які букви обрізаються найчастіше в шифротексті. Аравійські вчені стали найбільшими криптоаналітиками у світі, змушуючи криптографів адаптувати свої методи.

По мірі того, як методи криптографії прогресували, криптоаналітики посилилися, щоб кинути їм виклик. Серед найвідоміших сутичок у цій битві, що триває, були спроби союзників розбити німецьку машину "Енігма" під час Другої світової війни. Машина Enigma зашифрувала повідомлення, використовуючи алгоритм заміни, складний ключ щодня змінювався; в свою чергу, криптоаналітик Алан Тьюрінг розробив пристрій під назвою "бомба" для відстеження змін налаштувань Енігми, повідомляє Центральне агентство розвідки США.

Криптографія в епоху Інтернету

У цифрову епоху мета криптографії залишається тією самою: не допустити перемикання противником інформації, яку обмінюються двома сторонами. Комп'ютерні вчені часто називають дві сторони як "Аліса і Боб", вигадані особи, вперше представлені у статті 1978 року, що описують метод цифрового шифрування. Алісу та Боба постійно турбує прискіпливий підслуховувач під назвою "Єва".

Усі види програм використовують шифрування для захисту наших даних, включаючи номери кредитних карток, медичні записи та криптовалюти, такі як Bitcoin. Blockchain - технологія, що стоїть за Bitcoin, з'єднує сотні тисяч комп'ютерів через розподілену мережу і використовує криптографію для захисту особи кожного користувача та ведення постійного журналу їх транзакцій.

Поява комп'ютерних мереж спричинила нову проблему: якщо Аліса та Боб розташовані на протилежних сторонах земної кулі, як вони діляться секретним ключем, не зачепивши його Євою? Криптографія відкритого ключа з'явилася як рішення, повідомляє Академія Хана. Схема використовує односторонні функції - математику, яку легко виконувати, але важко перевернути без ключових фрагментів інформації. Аліса та Боб обмінюються своїм шифротекстом та відкритим ключем під пильним поглядом Єви, але кожен тримає приватний ключ до себе. Застосувавши обидва приватні ключі до шифротексту, пара доходить до спільного рішення. Тим часом Єва намагається розшифрувати свої розріджені підказки.

Широко використовувана форма криптографії відкритого ключа, яка називається шифруванням RSA, підходить до хитромудрого характеру простої факторизації - знаходження двох простих чисел, які множиться разом, щоб отримати конкретне рішення. Помноження двох простих чисел займає зовсім не час, але навіть найшвидші комп'ютери на Землі можуть зайняти сотні років, щоб змінити процес. Аліса вибирає два числа, на яких будуватиме свій ключ шифрування, залишаючи Єві безрезультатне завдання викопати ці цифри важким шляхом.

Квантовий стрибок

У пошуках непорушного шифру сьогоднішні криптографи шукають квантову фізику. Квантова фізика описує дивну поведінку речовини в неймовірно малих масштабах. Як і відомий кіт Шредінгера, субатомні частинки існують у багатьох станах одночасно. Але коли ящик відкривається, частинки переходять у один спостережуваний стан. У 1970-х і 80-х роках фізики почали використовувати цю прикольну властивість для шифрування таємних повідомлень - метод, відомий зараз як "квантовий розподіл ключів".

Так само, як ключі можуть бути закодовані в байтах, тепер фізики кодують ключі за властивостями частинок, як правило, фотонів. Зловісний підслуховувач повинен виміряти частинки, щоб вкрасти ключ, але будь-яка спроба зробити це змінює поведінку фотонів, попереджаючи Алісу та Боба про порушення безпеки. Ця вбудована система сигналізації робить квантовий розподіл ключів "надійно безпечним", повідомляє Wired.

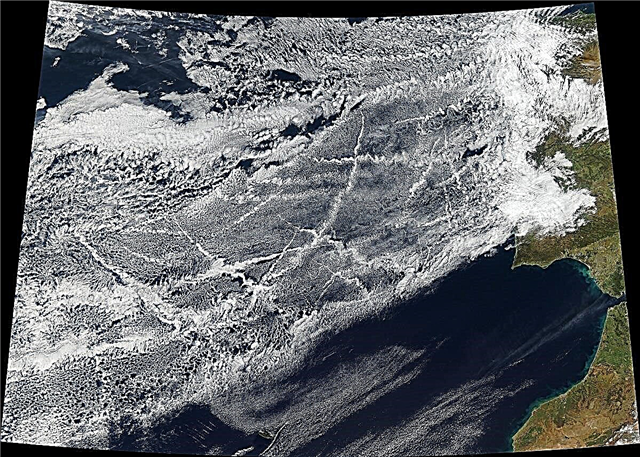

Квантові ключі можна обміняти на великі відстані через оптичні волокна, але альтернативний шлях розподілу викликав інтерес фізиків у 90-х роках. Запропонований Артуром Екертом, методика дозволяє двом фотонам спілкуватися на величезних відстанях завдяки явищу, званому "квантовим заплутуванням".

"Квантові об'єкти мають цю дивовижну властивість, і якщо ви розділите їх, навіть за сотні миль, вони можуть відчути один одного", - сказав Екерт, зараз професор Оксфорда та директор Центру квантових технологій Національного університету Сінгапуру. Заплутані частинки поводяться як одна одиниця, що дозволяє Алісі та Боб створити загальний ключ, проводячи вимірювання на кожному кінці. Якщо підслуховувач намагається перехопити ключ, частинки реагують і вимірювання змінюються.

Квантова криптографія - це більше, ніж абстрактне поняття; у 2004 році дослідники перерахували 3000 євро на банківський рахунок шляхом заплутаних фотонів, повідомляє Popular Science. У 2017 році дослідники зняли два заплутані фотони на Землю із супутника Micius, підтримуючи їх зв’язок за рекордні 747 миль (1 203 кілометри), повідомляє New Scientist. Зараз багато компаній перебувають у змаганні з розробки квантової криптографії для комерційних застосувань, з певним успіхом поки що.

Щоб гарантувати майбутнє кібербезпеки, вони також можуть вести перегони проти годин.

"Якщо є квантовий комп'ютер, існуючі криптографічні системи, в тому числі ті, що лежать в основі криптовалют, більше не будуть захищені", - сказав Екерт Live Science. "Ми точно не знаємо, коли саме вони будуть побудовані - нам краще почати щось робити зараз".